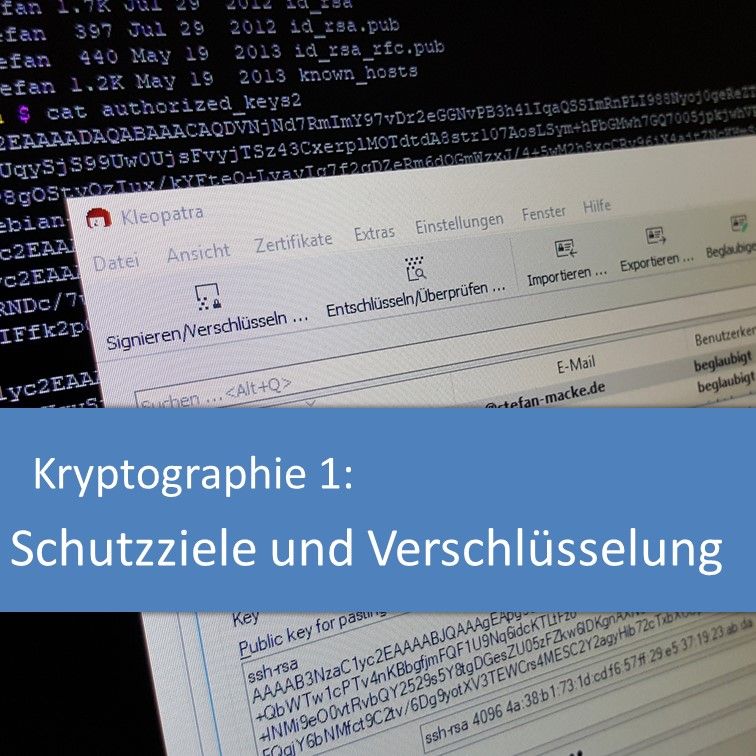

- Kryptographie – Schutzziele und Verschlüsselung – Anwendungsentwickler-Podcast #131

- Kryptographie – Hashverfahren und elektronische Signatur – Anwendungsentwickler-Podcast #132

- Kryptographie – Zertifikate und Zertifizierungsstellen – Anwendungsentwickler-Podcast #145

- Kryptographie – Funktionsweise von HTTPS – Anwendungsentwickler-Podcast #146

Einen kurzen Einstieg in einige grundlegende Begriffe der Kryptographie – die drei Schutzziele und die symmetrische und asymmetrische Verschlüsselung – gebe ich in der einhunderteinunddreißigsten Episode des Anwendungsentwickler-Podcasts.

Podcast: Play in new window | Download (Duration: 39:25 — 18.3MB)

Abonnieren: Apple Podcasts | Spotify | RSS

Inhalt

Meist wird bei der Erklärung von kryptografischen Verfahren der Nachrichtenaustausch zwischen zwei Personen als Anwendungsfall verwendet. Person A (meist „Alice“ genannt) möchte mit Person B (meist „Bob“ genannt) kommunizieren und dabei gewisse Ziele erreichen. Nehmen wir einfach an, Alice möchte Bob eine E-Mail schicken.

- Kryptographie ist die Wissenschaft der Verschlüsselung von Informationen.

- Ein Schlüssel wird zum ver- bzw. entschlüsseln von Informationen verwendet und kann z.B. ein Passwort sein oder einfach eine lange Zahl, z.B. eine Kette aus 128 Bit.

- Um Schlüssel zu knacken, kann man einfach alle Kombinationsmöglichkeiten ausprobieren. Das wären bei 64 Bit z.B. ca. 18 Trilliarden. Dieses Verfahren heißt Brute Force und dauert tendentiell sehr lange. 😉

- Da die Computer aber immer schneller werden (und damit auch schneller Schlüssel durchprobieren können), sollte die verwendete Schlüssellänge regelmäßig erhöht werden. Das Bundesamt für Sicherheit in der Informationstechnik gibt z.B. regelmäßig Empfehlungen zur Schlüssellänge heraus.

- Schutzziele der Informationssicherheit

- Vertraulichkeit: Der Inhalt der Nachricht kann nur vom Empfänger gelesen werden und nicht von einem Angreifer. Üblicherweise muss der Inhalt dafür verschlüsselt werden.

- Integrität: Der Inhalt der Nachricht wurde auf dem Weg zum Empfänger nicht durch einen Angreifer verändert. Hierzu werden meist Hashverfahren eingesetzt.

- Authentizität: Die Nachricht stammt sicher vom angegebenen Absender und nicht von einem Angreifer. Hierfür sind meist mehrere Verfahren (Verschlüsselung und Hashverfahren) nötig.

- Symmetrische vs. asymmetrische Verschlüsselung

- Wird zum Ver- und Entschlüsseln der Nachricht der gleiche Schlüssel verwendet, spricht man von symmetrischer Verschlüsselung.

- Beispiel: Alice verschlüsselt die Mail an Bob mit einem Kennwort, das auch für das Entschlüsseln benötigt wird.

- Vorteil: Wenig rechenintensiv, da Schlüssellänge aufgrund des geheimen Schlüssels kürzer sein darf (z.B. 128 Bit).

- Nachteil: Schlüssel muss auf sicherem Wege zwischen Absender und Empfänger ausgetauscht werden.

- Wenn zum Verschlüsseln ein anderer Schlüssel verwendet wird, als für das Entschlüsseln, spricht man von asymmetrischer Verschlüsselung.

- Es werden zwei Schlüssel („Schlüsselpaar“) benötigt, die mathematisch miteinander in Beziehung stehen, sich also berechnen lassen.

- Dieses Schlüsselpaar besteht aus dem privaten Schlüssel, der unbedingt geheimgehalten werden muss, und dem öffentlichen Schlüssel, der für Jederman einsehbar sein darf (und auch sollte).

- Damit alle Schutzziele erreicht werden können, braucht jeder Teilnehmer (Alice und Bob) sein eigenes Schlüsselpaar.

- Beispiel: Alice verschlüsselt die Mail an Bob mit dessen öffentlichem Schlüssel. Bob kann die Mail dann nur mit seinem privaten Schlüssel entschlüsseln.

- Vorteil: Schlüsselaustausch kann einfach erfolgen, sogar auf „unsicherem“ Weg (z.B. Mail, Internet).

- Nachteil: Rechenintensives Verfahren mit Schlüsseln, die z.B. 40x so lang sind wie symmetrische Schlüssel (4096 Bit).

- Wird zum Ver- und Entschlüsseln der Nachricht der gleiche Schlüssel verwendet, spricht man von symmetrischer Verschlüsselung.

- Beispiel für asymmetrische Verschlüsselung

- Um mit asymmetrischer Verschlüsselung die Vertraulichkeit zu wahren, verschlüsselt der Absender mit dem öffentlichen Schlüssel des Empfängers die Inhalte.

- Nun kann ausschließlich der Empfänger, der als einziger das Gegenstück zu seinem öffentlichen Schlüssel – seinen privaten Schlüssel – besitzt, die Inhalte entschlüsseln.

- Auch der Absender kann die von ihm versendeten Inhalte nun nicht mehr lesen.

Links

- Permalink zu dieser Podcast-Episode

- RSS-Feed des Podcasts

- Kryptographie – Wikipedia

- Informationssicherheit – Wikipedia

- IT-Schutzziele: Vertraulichkeit, Integrität, Verfügbarkeit

- Kryptographische Verfahren: Empfehlungen und Schlüssellängen

Hallo, ich finde den Einstig sehr gelungen. Zu lang und gewunden ist die Darstellung der Idee der Asymmetrischen Schluessel. Das bekommt man in wenigen Sätzen hin.

Ich gebe Dir meinen offenen Safe mit meinem Oeffentlichen Schluessel, jeder kann den haben, jeder soll meinem Oeffentlichen Schluessel haben. Du legst Deine diversen Daten in den Safe, dann schliesst Du mit meinem Oeffentlichen Schluessel ab. Niemand, auch der Absender, kann den Safe oeffnen, den Safe schickst Du mir nun, jeder darf daran herumfummeln, er ist verschlossen. Nur mit meinem Geheimen/Private Key kann ich den Safe wieder oeffnen und alle Inhalte im Original entnehmen. Dann gebe ich den offenen Safe wieder weiter … Ist ganz einfach und nein, es ist kein messbarer Rechenaufwand, GPG/verschluesselte Emails zu senden oder zu empfangen in grossen Mengen, dieser Hinweis ist unzutreffend. Viele Gruesse, Dietmar

Hier gibts auch Bildchen: https://www.schweinekraftland.de/GPG_Tutorial/HTML_GPG-Tutorial_Start_0001/img1.html

Hallo Dietmar, danke für die Ergänzung. Meiner Erfahrung nach ist das mit den Schlüsseln bei den Azubis alles andere als klar, daher formuliere ich es lieber ausführlich! 🙂

Hallo Stefan, folgender Punkt ist nicht ganz klar geworden:

Wieso ist jetzt das Password der asymmetrischen Verschlüsselung deutlich länger?

Das Argument, dass man beim asymmetrischen Schlüssel den ersten Teil ja schon hat konnte ich nicht nachvollziehen.

Egal wie groß der Anteil des Schlüssels ist der bereits bekannt ist, solange der unbekannte Teil nicht kleiner ist als der von einem symmetrischen Schlüssel, ist doch kein Unterschied gegeben oder?

Hallo Jens, da war meine Aussage nicht ganz korrekt. Die mathematischen Verfahren unterscheiden sich sehr deutlich zwischen symmetrischer und asymmetrischer Verschlüsselung. Das Verfahren an sich ist bei der asymmetrischen Verschlüsselung schon deutlicher langsamer (RSA ist z.B. 1.000x langsamer als AES). Das hat also gar nichts mit der Schlüssellänge zu tun. Siehe auch: Asymmetrische Kryptografie (Verschlüsselung).

Hallo Herr Macke , Sie sagen , dass die Bezeichnung was privat oder was publik Key ist eine beliebige Festsetzung ist, wenn ich das richtig verstanden habe. Aber so ist das leider nicht denn aus dem privaten Key kann ich den öffentlichen berechnen umgekehrt aber nicht. Daher wurde deine Aussage nicht stimmen.

Aus den Daten in der Datei eines üblichen privaten Schlüssels kannst du tatsächlich den öffentlichen Schlüssel berechnen. Allerdings reicht der private Schlüssel alleine dafür nicht. Du brauchst weitere Informationen wie die verwendeten Exponenten oder Primzahlen. Das ist jetzt aber Haarspalterei.

Alles gut ☺️, top Videos/Podcast von Ihnen. Fur mich inhaltlich einer der Besten!!!!

Danke, das freut mich! 🙂